4 maneiras de identificar anexos maliciosos em e-mails

- Atualizado em

- Por Gatefy

- Blog, Dicas & Conselhos

O perigo está em toda parte, principalmente, nos arquivos em anexo que chegam nas nossas caixas de e-mail. Isto é o que conhecemos como um anexo malicioso. Esses anexos maliciosos são uma das principais ferramentas utilizadas por cibercriminosos para infectar máquinas com malware, como, por exemplo, trojan, spyware e ransomware.

Só para você ter uma ideia do que um malware pode fazer, as infecções por trojans podem transformar a sua máquina em um zumbi que fará parte de uma rede de zumbis, chamada botnet. As botnets são usadas para vários fins, incluindo ataques de negação de serviço (DDoS).

Infecções por spyware permitirão que o criminoso acesse toda a sua máquina. O spyware é um tipo de malware muito utilizado por cibercriminosos interessados em dados confidenciais, como senhas e informações de cartão de crédito, por exemplo.

Já o ransomware é um sequestrador de dados. É um tipo de malware que sequestra computadores, bloqueia arquivos e solicita resgates para liberá-los. Pelo menos, é isso que os hackers dizem: me envie o dinheiro e eu libero os seus dispositivos.

Mas sabemos que nem sempre funciona assim, e não há garantias de que você irá recuperar os seus arquivos depois de pagar o resgate.

Neste artigo, você vai ler mais sobre:

4 maneiras de identificar um anexo malicioso

Como você pode ver, o malware é bastante perigoso. Para evitar que você tenha problemas, fizemos uma lista de 4 maneiras de reconhecer um anexo malicioso em e-mails.

1. Tipos de arquivos

Essa é a dica número um. Existe uma extensa lista de arquivos potencialmente perigosos, como .exe, .vbs, .wsf, .cpl, .cmd, .scr e .js. O que muitas pessoas não sabem é que a grande maioria dos e-mails com anexos maliciosos, na verdade, carregam arquivos .pdf, .doc, .xls e .zip.

Portanto, a partir de agora, esteja ciente de que arquivos do Word, do Excel e da Adobe também podem representar perigo. Além disso, preste atenção nos nomes dos arquivos. Um arquivo chamado “example.exe.jpg” não é uma imagem. Este é um truque simples que pega muita gente.

2. Assunto urgente

Desconfie de e-mails e anexos que abordem assuntos com urgência. Por exemplo, você recebeu uma mensagem do seu banco com um anexo para revisar a fatura do seu cartão de crédito. O detalhe é que você precisa visualizar o arquivo e entrar em contato o mais rápido possível ou terá que pagar taxas exorbitantes.

Essa combinação de anexos e de mensagens em estado de urgência pode ser devastadora para o destinatário. E muitas vezes de fato é.

3. Mensagem descontextualizada

Se você não esperava aquele anexo, tenha cuidado com o e-mail. Lembre-se: você pode receber um anexo malicioso até mesmo de um colega de trabalho ou amigo. Se a conta dele tiver sido comprometida, você poderá receber um e-mail malicioso do tipo “fotos da nossa última reunião”, por exemplo.

Neste caso, avalie o contexto do e-mail e, antes de clicar no anexo, verifique a legitimidade da mensagem de outra forma, como via telefone.

4. Remetente desconhecido

Nós recebemos e-mails o tempo todo. Portanto, é comum recebermos mensagens inesperadas (e até indesejadas) que supostamente trazem propostas interessantes. Em nenhuma circunstância clique em anexos contidos em e-mails de pessoas que você não conhece.

Se você não tem conhecimento do remetente do e-mail, ignore a mensagem e a exclua.

Como se proteger contra anexos maliciosos em e-mails

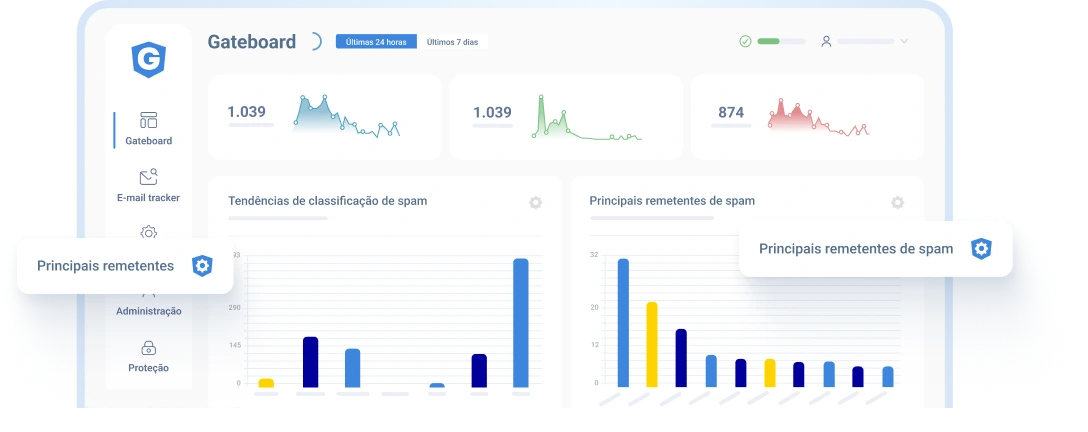

Procure por um software de antispam e de antivírus. Se você está em busca de algo para a sua empresa, um Secure Email Gateway pode ser uma opção, especialmente, se tiver sandbox para identificação de anexos maliciosos.

A sandbox testará os anexos em um ambiente virtual antes de entregá-los aos funcionários da companhia. Esta é uma boa solução para se manter protegido e longe de arquivos maliciosos.