5 tipos de ataques de e-mails falsificados e forjados

- Atualizado em

- Por Gatefy

- Blog, Dicas & Conselhos

O e-mail falsificado, também chamado de e-mail forjado (do inglês spoofing de e-mail), é uma tática muito utilizada pelos cibercriminosos para cometer fraudes. O propósito de uma falsificação de e-mail, como o próprio nome sugere, é falsificar uma mensagem para que ela pareça legítima.

Os e-mails forjados são a base de ataques de phishing e de spam. Eles são amplamente usados pelos golpistas porque as pessoas estão mais abertas, mais sucestíveis, a interagir com e-mails de pessoas e marcas que elas já conhecem.

Confira a nossa lista com 5 tipos de ataques de e-mails forjados.

Neste artigo, você vai ler mais sobre:

BEC - Business Email Compromise

Faça o download deste ebook para entender tudo sobre BEC, das características às técnicas mais usadas.

1. Ataque de conta de e-mail comprometida

Esse é um dos tipos mais perigosos de ataques de e-mail. Um ataque utilizando uma conta de e-mail comprometida acontece quando a sua conta de e-mail é hackeada e depois usada para outros golpes. Normalmente, essa fraude começa com uma mensagem de spam ou de phishing.

Usando um link malicioso ou um anexo malicioso, o hacker consegue visualizar o login e a senha do seu e-mail ou obter acesso a toda a sua máquina. Neste estágio, os criminosos geralmente usam diferentes tipos de malware para obter controle sobre o seu computador. Uma vez tendo acesso livre, eles podem enviar e-mails se passando por você.

Se você já ouviu falar sobre BEC (Business Email Compromise), tem uma ideia clara do rombo que um ataque usando uma conta de e-mail comprometida pode causar.

2. Ataque de Remetente no Envelope falsificado

O Remetente no Envelope também é conhecido como “Envelope Sender”, “Envelope De”, “SMTP De” e “Mail From”. Em geral, esse endereço é usado apenas pelo seu servidor de e-mail. Portanto, ele pode estar visível para você ou não, dependendo do seu provedor de e-mail.

Quando um criminoso falsifica o Remetente no Envelope, ele está tentando usar o domínio de uma empresa conhecida para ganhar a sua confiança e para passar sem riscos pelos filtros de proteção do seu servidor de e-mail.

3. Ataque de Remetente no Header falsificado

O Remetente no Header também pode ser chamado por outros nomes: “Header De”, “Remetente no Cabeçalho” e “Mensagem De”. Este é o endereço que aparece lá na sua plataforma de e-mail. Ele é sempre visível para o usuário final, diferentemente do Remetente no Envelope.

O objetivo de um ataque que falsifica o Remetente no Header é o mesmo de um ataque que falsifica o Remetente no Envelope. A diferença entre eles é que falsificar o nome que aparece dentro do e-mail, como é o caso do Remetente no Header, dá mais credibilidade ao golpe, já que as pessoas confiam no que podem ler no campo “De”.

4. Ataque de domínio primo

Um ataque de domínio primo, ou ataque de domínio similar, acontece quando o criminoso tenta enganar você usando um domínio que se parece com o real. Esse tipo de fraude envolve adicionar ou subtrair caracteres ao endereço.

Por exemplo, o fraudador pode substituir um “t” por um “1” ou um “e” por um “3”. Em vez de ter “[email protected]”, poderia ser “[email protected]”. Ou “[email protected]” seria “[email protected]”. É uma mudança sutil mas que pode surpreender e pegar alguém distraído na correria do dia a dia.

5. Ataque de conta de e-mail gratuita

O ataque de conta de e-mail gratuita utiliza uma conta de e-mail gratuita válida, como Yahoo e Gmail, para promover a fraude e enganar as pessoas. Por exemplo, o golpista pode se passar por um diretor da empresa alegando que está usando um e-mail pessoal porque não conseguiu acessar a rede da empresa.

Do ponto de vista dos fraudadores, este é um ataque interessante porque, como se trata de um e-mail válido fornecido por um provedor reconhecido, a mensagem não é pega em filtros e nem em protocolos de autenticação e proteção.

Proteção contra e-mails falsificados e forjados

A melhor maneira de combater e-mails falsificados e forjados é usar mecanismos, protocolos e softwares variados, como antispam, antivírus, SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) e DMARC (Domain-based Message Authentication Reporting & Conformance).

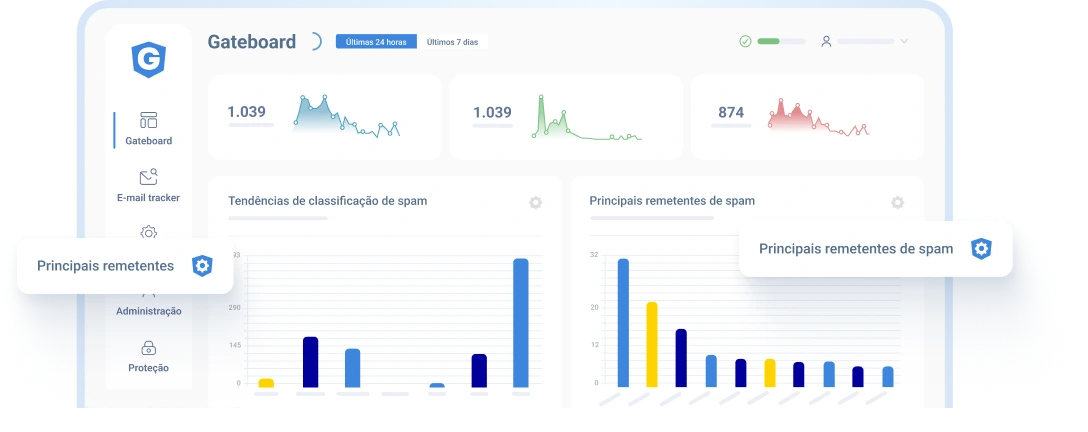

Se você precisa de uma solução completa, projetada para empresas de todos os tamanhos, confira softwares de Secure Email Gateway.