Compreendendo os termos Vulnerabilidade de Dia Zero e Ataque de Dia Zero

É comum ver os termos Vulnerabilidade de Dia Zero, Ataque de Dia Zero e Exploração de Dia Zero em sites de notícias e também em sites de fabricantes e de fornecedores de soluções de segurança cibernética.

Eles são mais conhecidos, na verdade, nas versões em inglês: Zero-Day Vulnerability, Zero-Day Attack, and Zero-Day Exploit.

Neste artigo, você vai ler mais sobre:

Vulnerabilidade de Dia Zero (Zero-Day Vulnerability)

A Vulnerabilidade de Dia Zero é uma vulnerabilidade encontrada em um sistema, um hardware ou um software e pode ser uma porta para ameaças, como um ataque de malware.

Em outras palavras, podemos dizer que uma Vulnerabilidade de Dia Zero é um bug, uma falha que precisa ser corrigida o mais rápido possível por causa dos riscos que ela gera para os usuários.

Uma curiosidade é que algumas pessoas ganham dinheiro encontrando essas vulnerabilidades. Elas são chamadas de Bug Hunters ou Caçadores de Bugs. Grandes empresas, como Google, Microsoft, Tesla e Facebook, pagam milhares de dólares para recompensar pessoas que encontram falhas em seus produtos e plataformas.

Ataque de Dia Zero ou Exploração de Dia Zero (Zero-Day Attack ou Zero-Day Exploit)

Agora, quando uma vulnerabilidade é explorada por criminosos que visam extorquir as vítimas e até mesmo roubar dados confidenciais, chamamos isso de Ataque de Dia Zero ou Exploração de Dia Zero.

O termo Ataque de Dia Zero, dependendo do contexto, também pode ser usado para definir ameaças maliciosas ainda não identificadas pelos softwares de segurança, como o lançamento de um novo tipo de ransomware.

Para evitar e combater esses ataques, é importante que você invista em segurança de e-mail, já que o e-mail é o principal vetor de ameaças digitais.

Em geral, a maioria dos ataques cibernéticos exploram vulnerabilidades antigas. É por isso que a Exploração de Dia Zero está frequentemente ligada a ataques direcionados.

Exemplo: WannaCry

O ransomware WannaCry, que causou prejuízos de milhões de dólares no ano passado, explorou uma vulnerabilidade no protocolo SMB (Windows Server Message Block). Até que o problema fosse corrigido e uma atualização de segurança fosse lançada, o ataque do WannaCry poderia ser definido pelo termo Ataque de Dia Zero.

Dicas básicas de proteção

- Mantenha o seu sistema atualizado.

- Faça backups de seus arquivos com frequência.

- Tenha proteção de antivírus.

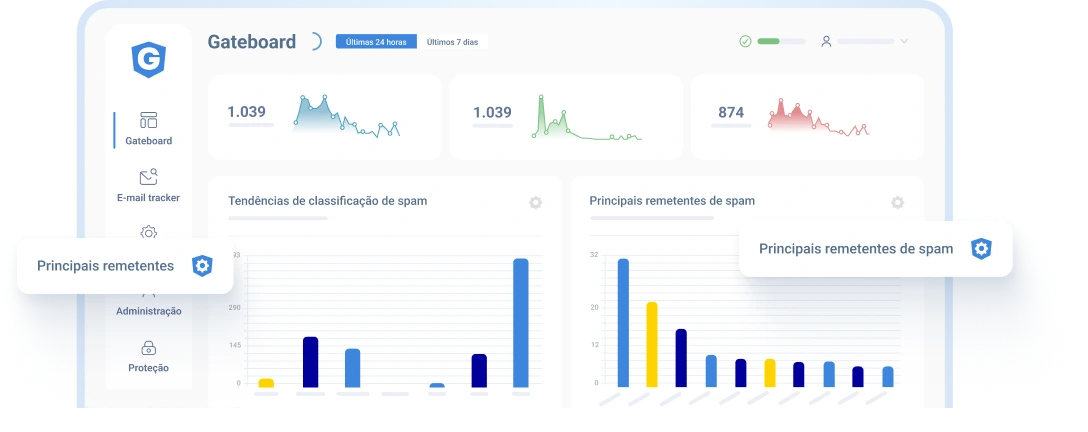

- As empresas devem considerar investir em segurança de e-mail, como, por exemplo, uma solução de Secure Email Gateway, que oferece antispam, antivírus, sandbox, CDR e ainda outras ferramentas para combater phishing, spear phishing e malware.