IA avançada, arquitetura escalável e atendimento próximo para blindar informações críticas e reduzir vulnerabilidades.

Benefícios

Com a Gatefy, sua empresa ganha muito mais do que segurança de e-mail. Nossa tecnologia ajuda a reduzir riscos, aumentar a produtividade e garantir conformidade com regulamentos como LGPD e GDPR.

Proteção completa contra phishing, ransomware, BEC e spam

Produtividade ampliada, com menos tempo gasto em e-mails indesejados.

Conformidade regulatória para setores críticos como finanças, saúde e governo.

Suporte consultivo com especialistas próximos à sua equipe.

Benefícios

Do bloqueio de ameaças à criptografia de mensagens, a Gatefy garante proteção completa para sua empresa.

Solução em nuvem, sem necessidade de infraestrutura local.

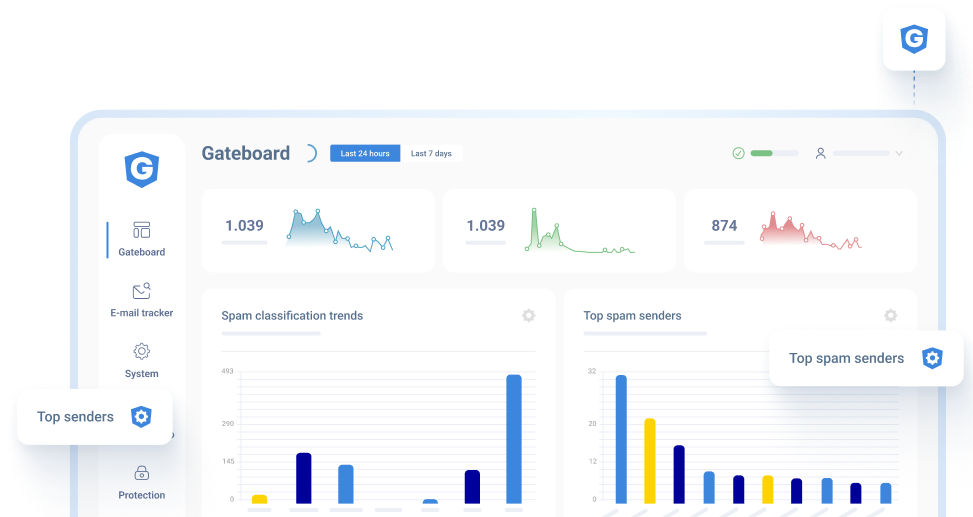

Protege contra phishing, ransomware, BEC e zero-day com IA, machine learning e relatórios em tempo real. Ideal para empresas que buscam agilidade, escalabilidade e custos reduzidos.

Implantado na sua infraestrutura, física ou virtual, o Gatefy garante controle total dos dados, filtros avançados e conformidade com LGPD/GDPR. Além dos recursos da versão em nuvem, como alta disponibilidade e proteção contra e-mails maliciosos, o On-Premises oferece sandbox personalizável, CDR, reescrita de URLs e criptografia, elevando a segurança e a customização ao máximo nível.

Escolha inteligente

Nossa tecnologia é própria e inovadora, impossível de ser testada previamente por golpistas, garantindo segurança de alto nível com experiência simples e transparente.

Escolha inteligente

Nossa plataforma cobre todas as etapas da comunicação por e-mail: da entrada de mensagens à prevenção de vazamentos internos.

Proteção contra spam, phishing, ransomware e BEC.

Evita vazamento de informações sensíveis e propriedade intelectual.

Compatível com Microsoft 365, Google Workspace, Exchange e Zimbra.

DMARC, SPF, DKIM, criptografia e arquivamento de e-mails.

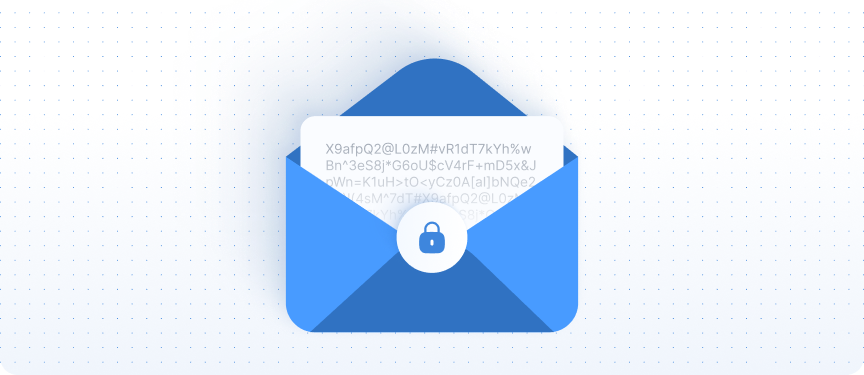

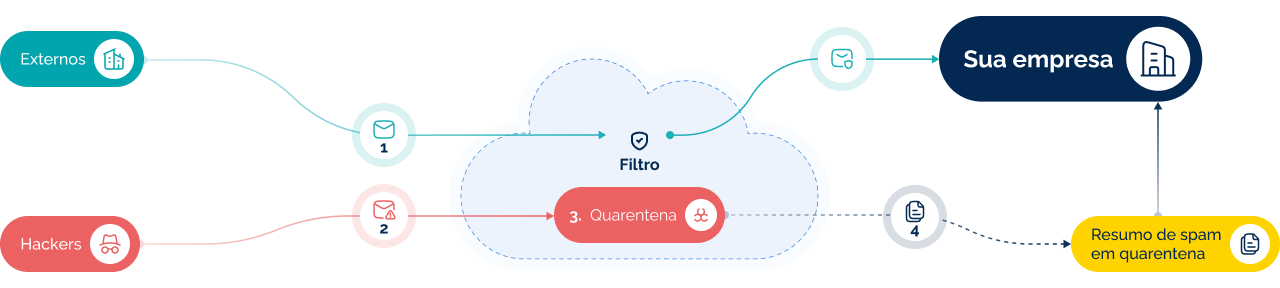

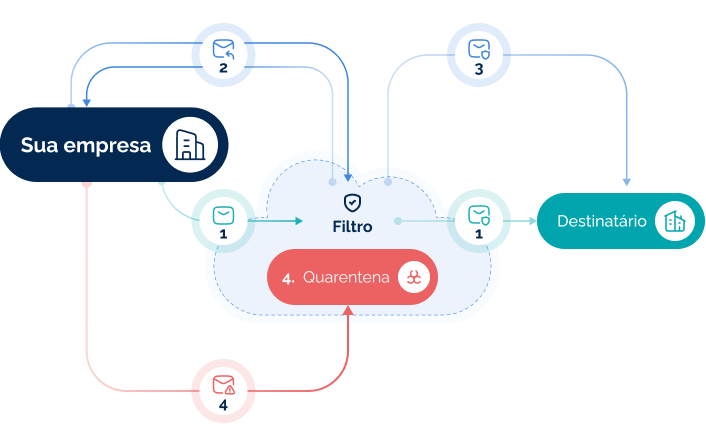

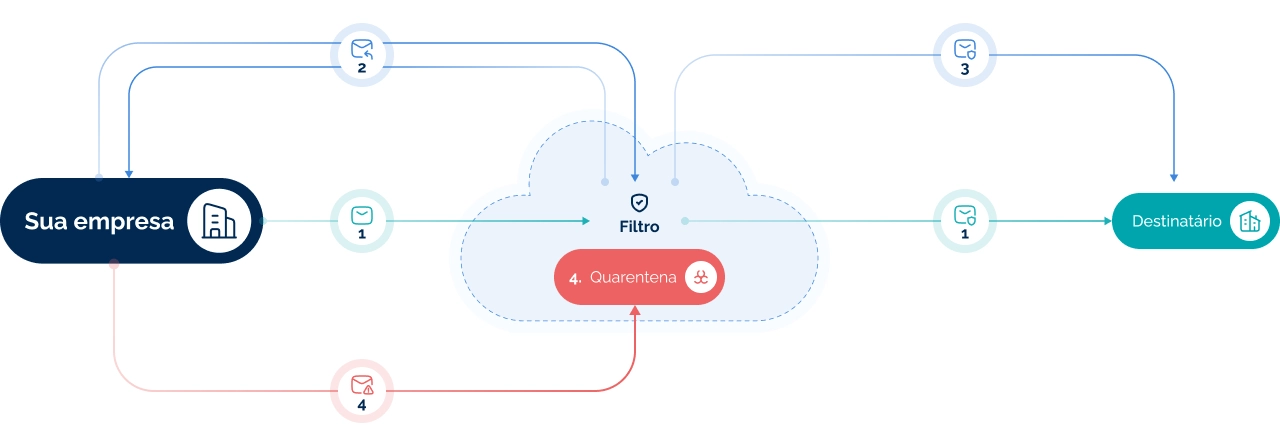

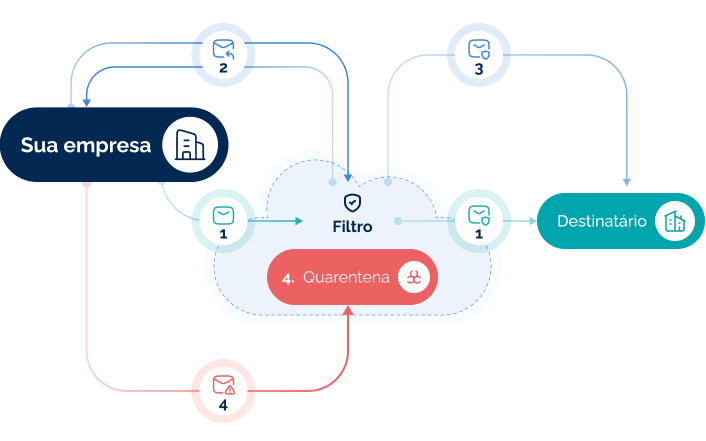

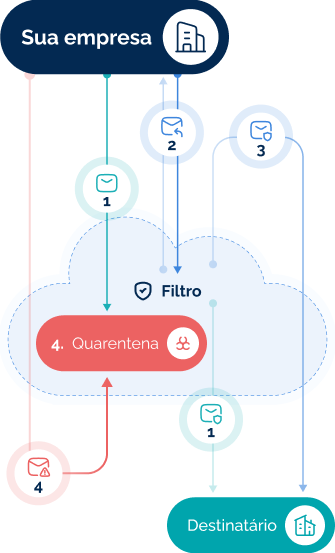

Como funciona

Nossa plataforma utiliza inteligência artificial, machine learning e processamento avançado de linguagem natural (PLN) para analisar cada e-mail em tempo real, identificar padrões suspeitos e impedir que ataques cheguem à sua equipe.

1

Todos os e-mails externos passam pelo filtro da Gatefy, onde são analisados em tempo real para identificar conteúdos suspeitos ou tentativas de phishing.

2

O filtro aplica camadas de segurança (IA, reputação, autenticação e análise de conteúdo) para detectar spam, phishing, malware e outros riscos. Se houver ameaça, o fluxo é interrompido antes de chegar à empresa.

3

Mensagens perigosas são isoladas na quarentena, onde ficam disponíveis para revisão, impedindo que conteúdo fraudulento chegue aos colaboradores.

4

Além da quarentena, a empresa e seus usuários recebem um resumo diário dos e-mails bloqueados. O acesso também pode ser feito pelo navegador, de dentro ou fora da empresa.

Os e-mails válidos e em conformidade passam pelo filtro sem restrições e são enviados normalmente ao destinatário externo, garantindo entregabilidade confiável.

Quando um e-mail contém informações protegidas por políticas de conformidade, ele é retido e devolvido à empresa com um aviso para revisão e liberação manual.

Quando existe conformidade o e-mail é entregue para um destinatário confiável.

Ao identificar uma ameaça, o filtro bloqueia o e-mail e o envia para a quarentena, notificando a empresa sem permitir que a mensagem retorne ao ambiente interno.

Cases de sucesso

De instituições financeiras a grupos de saúde, a Gatefy ajuda organizações a reduzir incidentes de phishing, evitar vazamentos de dados e manter a continuidade dos negócios.

“Antes da Gatefy, recebíamos diariamente tentativas de phishing que ameaçavam dados sensíveis de pacientes. Após a implementação, reduzimos drasticamente os incidentes e ganhamos tranquilidade na gestão de compliance.”

Product Manager, Sisyphus

“Antes da Gatefy, recebíamos diariamente tentativas de phishing que ameaçavam dados sensíveis de pacientes. Após a implementação, reduzimos drasticamente os incidentes e ganhamos tranquilidade na gestão de compliance.”

Product Manager, Sisyphus

“Antes da Gatefy, recebíamos diariamente tentativas de phishing que ameaçavam dados sensíveis de pacientes. Após a implementação, reduzimos drasticamente os incidentes e ganhamos tranquilidade na gestão de compliance.”

Product Manager, Sisyphus

“Antes da Gatefy, recebíamos diariamente tentativas de phishing que ameaçavam dados sensíveis de pacientes. Após a implementação, reduzimos drasticamente os incidentes e ganhamos tranquilidade na gestão de compliance.”

Product Manager, Sisyphus

“Antes da Gatefy, recebíamos diariamente tentativas de phishing que ameaçavam dados sensíveis de pacientes. Após a implementação, reduzimos drasticamente os incidentes e ganhamos tranquilidade na gestão de compliance.”

Product Manager, Sisyphus

Recursos e conteúdos

Aqui você encontra conteúdos exclusivos para apoiar sua equipe na tomada de decisões estratégicas: artigos sobre as ameaças mais recentes, boas práticas de proteção, cases de sucesso e materiais técnicos como whitepapers e datasheets.

Navegue por categorias

10 real and famous cases of BEC (Business Email Compromise)

10 real and famous cases of BEC (Business Email Compromise) BEC (Business Email Compromise) scams have been a major concern for businesses and governments. In this type of attack, cybercriminals

8 reasons to use DMARC in your business

8 reasons to use DMARC in your business A major cybersecurity problem is: hackers are always looking for new approaches and ways to abuse company brands and domains to trick

What is mail server?

What is mail server? We can say that an email server (or mail server) is your digital postal service. It’s a machine or application responsible for handling messages. In other

What are RUA and RUF in DMARC?

What are RUA and RUF in DMARC? DMARC (Domain-based Message Authentication Reporting & Conformance) is an email validation and authentication system used to detect fraud, such as phishing and impersonation,

10 real and famous cases of social engineering attacks

10 real and famous cases of social engineering attacks Social engineering is the tactic behind some of the most famous hacker attacks. It’s a method based on research and persuasion

Sextortion scam demands USD 2000 to not “ruin your life”

Sextortion scam demands USD 2000 to not “ruin your life” Sextortion campaigns continue to flood email boxes of several people. These scams generally have the same modus operandi. To understand

Protection in practice

Talk to our experts and find out how Gatefy can protect your data, your team and your brand’s reputation with simple, scalable and efficient solutions.